- コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術

- スペシャリストが執筆したコンテナセキュリティ要素技術の解説書「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の主な内容

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の特徴

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」対象読者

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」紙面イメージ

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の構成

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」Amazonでの購入はこちら

- 「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」楽天市場での購入はこちら

コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術

インプレスグループでIT関連メディア事業を展開するインプレスは、米O'Reilly Media刊行によるコンテナセキュリティ要素技術の解説書「Container Security: Fundamental Technology Concepts That Protect Containerized Applications」の日本語版となる『コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術』を、2023年4月12日(水)に発売した。

『コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術』は、Liz Rice氏著書で、株式会社スリーシェイクが監修、水元恭平氏、生賀一輝氏、戸澤涼氏、元内柊也氏が訳を担当している。

監訳者のことば(抜粋)

本書はコンテナセキュリティについて有効な設定を紹介するだけの書籍ではありません。コンテナを構成するLinuxの要素技術から解説し、コンテナの仕組みを把握したうえで、根拠に基づいたセキュリティ強化を行えるよう理解を促します。後半では、Kubernetes のセキュリティを取り扱います。こちらもLinuxのセキュリティ機能やコンテナランタイムといった、低レイヤーの機能を紹介するだけでなく、正しく利用しなかった場合のセキュリティリスクについても解説しています。

本書で紹介する技術は、コンテナを利用するときに必ずしも必要なものではありません。Docker、Kubernetesの公式ドキュメントやベストプラクティスに従うだけでも、十分なセキュリティレベルを担保できる場合もあります。

コンテナを構成する要素技術や分離の仕組み、Kubernetesの技術的詳細を理解することは蛇足のように感じるかもしれません。しかし、たとえば新規に発表されたコンテナ脆弱性について攻撃手法を調査したり、Kubernetes環境におけるリスク分析を行ったりする場面で、これらの知識は不可欠なものです。また、開発段階からコンテナのセキュリティを意識し、各機能の有効性を考慮した最適なセキュリティ設定を行うことができるようになります。

コンテナの仕組みや、Linuxの要素技術についての理解を深めていくと、Dockerや各コンテナランタイムを使用せずとも、コンテナのような分離プロセスを容易に起動できることがわかります。プロセス分離の理解が深まれば、攻撃者が利用するコンテナエスケープの方法が複数存在することに気がつくでしょう。コンテナに対する攻撃手法をあらかじめ知っておくことで、コンテナの安全な運用について、開発のより早い段階から意識できるようになります。コンテナの低レイヤー領域に興味のある方は、手を動かしながら楽しく学習できると思います。

本書を通して、皆さんがコンテナの仕組みに関心を持ち、コンテナのセキュリティ強化について考える機会となれば幸いです。安全なコンテナ環境の実現を目指し、共に取り組んでいきましょう。

著者:Liz Rice Profile●コンテナセキュリティを専門とするAqua Security社で、VP of Open Source EngineeringとしてTrivy、Tracee、kubehunter、kube-benchなどのプロジェクトを統括。CNCFのTechnical Oversight Committeeであり、コペンハーゲン、上海、シアトルで開催されたKubeCon+CloudNativeCon 2018では共同議長を務めた。ネットワークプロトコルや分散システム、VOD、音楽、VoIPなどのデジタル技術分野での仕事において、ソフトウェア開発、チーム、プロダクトマネジメントの豊富な経験を持つ。コードに触れていないときは、生まれ故郷のロンドンよりも天気の良い場所で自転車に乗ったり、Zwiftでのバーチャルレースに参加したりしている。

監修:株式会社スリーシェイクProfile●SREコンサルティング事業「Sreake(スリーク)」を中心に、AWS/Google Cloud/Kubernetesに精通したプロフェッショナル集団が技術戦略から設計・開発・運用まで一貫してサポートするテックカンパニー。

訳:水元恭平Profile●Windows環境でのアプリケーション開発を経験後、株式会社スリーシェイクでSRE/CSIRTとして技術支援を行っている。専門分野はコンテナ・クラウドセキュリティとKubernetes。CloudNative Days Tokyo 2021実行委員。

訳:生賀一輝Profile●

事業会社のインフラエンジニア、株式会社ユーザベースのSREとして従事後、株式会社スリーシェイクに入社。日々、クライアントの要件に応じて多角的なSRE支援を行っている。専門分野はクラウドインフラとKubernetesエコシステム。過去にGoogle Cloud Anthos DayやKubernetesイベント等に登壇。

訳:戸澤涼Profile●株式会社スリーシェイクに新卒入社。現在3年目。AWS/Google Cloud領域でKubernetesを活用したいお客様に対して、SREとして技術支援を行っている。クラウドネイティブやKubernetesをテーマに社内外での登壇経験あり。

訳:元内柊也Profile●インフラエンジニアとしてホスティングサービスの開発、運用を経て、現在は株式会社スリーシェイクにてソフトウェアエンジニアとして勤務。Webシステムの歴史、運用、開発について興味があり、SREのような信頼性の観点からのプラクティスや運用技術をプロダクトに落とし込めるように日夜開発を行っている。

スペシャリストが執筆したコンテナセキュリティ要素技術の解説書「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」

スケーラビリティと復元力を促進するために、現在多くの組織がコンテナとオーケストレーションを使用してクラウドネイティブ環境でアプリケーションを実行しているが、そのデプロイの安全性については、どのように判断すれば良いのだろうか。

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」は、開発者、運用者、セキュリティ専門家がセキュリティリスクを評価し、適切なソリューションを決定するために、コンテナの主要な要素技術を検証する実践的な書籍となる。

著者のLiz Rice氏(Isovalent社 Chief Open Source Officer)は、コンテナベースのシステムでよく使われるビルディングブロックが Linuxでどのように構築されているかに着目しており、コンテナをデプロイする際に何が起きているかを理解し、デプロイされたアプリケーションに影響を与える可能性のある潜在的なセキュリティリスクを評価する方法を学ぶことができる。

コンテナアプリケーションをkubectlやdockerで実行し、psやgrepなどのLinuxコマンドラインツールを使用していれば、すぐにでも始めることができる。

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の主な内容

○コンテナへの攻撃経路について知る

○コンテナを支えるLinuxの構造について知る

○コンテナの堅牢化のための方法を検討

○設定ミスによるコンテナへの侵害の危険性を理解する

○コンテナイメージビルドのベストプラクティスを学ぶ

○既知のソフトウェア脆弱性を持つコンテナイメージを特定する

○コンテナ間のセキュアな接続を活用する

○セキュリティツールを使用して、デプロイされたアプリケーションに対する攻撃を防止する

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の特徴

○コンテナセキュリティのスペシャリストが執筆した解説書

○コンテナのセキュリティの要素技術を学ぶことができる

○コンテナの仕組みと脆弱性(開発・運用時に注意すべき箇所)、その対策方法がわかる

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」対象読者

○コンテナのセキュリティの要素技術に興味がある人

○コンテナ化を行う開発者・運用者

ほか

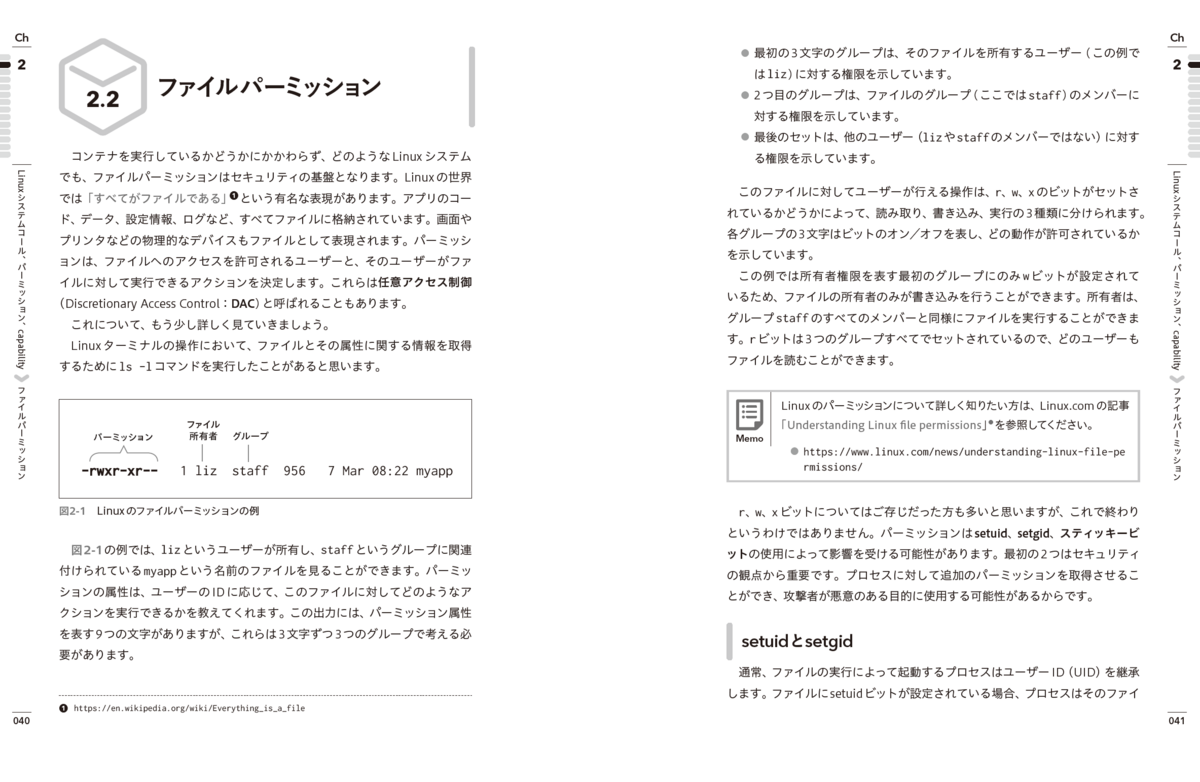

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」紙面イメージ

▼コンテナの主要な要素技術を検証する実践的な書籍

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」の構成

Chapter 1 コンテナのセキュリティ脅威

Chapter 2 Linuxシステムコール、パーミッション、capability

Chapter 3 コントロールグループ

Chapter 4 コンテナの分離

Chapter 5 仮想マシン

Chapter 6 コンテナイメージ

Chapter 7 イメージに含まれるソフトウェアの脆弱性

Chapter 8 コンテナ分離の強化

Chapter 9 コンテナエスケープ

Chapter 10 コンテナネットワークセキュリティ

Chapter 11 TLSによるコンポーネントの安全な接続

Chapter 12 コンテナへのシークレットの受け渡し

Chapter 13 コンテナのランタイム保護

Chapter 14 コンテナとOWASPトップ10

付録A セキュリティチェックリスト

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」Amazonでの購入はこちら

「コンテナセキュリティ コンテナ化されたアプリケーションを保護する要素技術」楽天市場での購入はこちら

|

|

![[商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。] [商品価格に関しましては、リンクが作成された時点と現時点で情報が変更されている場合がございます。]](https://hbb.afl.rakuten.co.jp/hgb/16092997.ed1de304.16092998.7edde40d/?me_id=1213310&item_id=20896125&pc=https%3A%2F%2Fthumbnail.image.rakuten.co.jp%2F%400_mall%2Fbook%2Fcabinet%2F6403%2F9784295016403.jpg%3F_ex%3D240x240&s=240x240&t=picttext)